Intel tiết lộ 77 lỗ hổng mới được phát hiện trong nhiều thành phần phần cứng như CPU, bộ điều khiển Ethernet và hơn thế nữa

Intel đã săn lùng rộng rãi các lỗ hổng bảo mật trong các thành phần phần cứng chính thống. Tháng này rõ ràng là khá đáng lo ngại khi nhà sản xuất chip tuyên bố đã phát hiện ra hơn 70 lỗi, lỗ hổng và lỗ hổng bảo mật trong một số sản phẩm và tiêu chuẩn. Ngẫu nhiên, phần lớn các lỗi được phát hiện bởi Intel trong quá trình “Kiểm tra nội bộ”, trong khi một số ít được tìm thấy bởi các đối tác và đại lý bên thứ ba.

Intel Security Advisory, bản tin hàng tháng, là một kho lưu trữ được đánh giá cao ghi lại các bản cập nhật bảo mật, chủ đề tiền thưởng lỗi, nghiên cứu bảo mật mới và các hoạt động tham gia trong cộng đồng nghiên cứu bảo mật. Lời khuyên bảo mật của tháng này rất quan trọng chỉ đơn giản là do số lượng lớn các lỗ hổng bảo mật mà Intel tuyên bố đã phát hiện ra trong các sản phẩm mạng và máy tính được sử dụng thường xuyên. Không cần phải nói thêm, phần lớn các lời khuyên trong tháng này dành cho các vấn đề do Intel phát hiện trong nội bộ. Chúng là một phần của quy trình Cập nhật Nền tảng Intel (IPU). Theo báo cáo, Intel đã làm việc với khoảng 300 tổ chức để chuẩn bị và điều phối việc phát hành các bản cập nhật này.

Intel tiết lộ 77 lỗ hổng bảo mật nhưng chưa có lỗ hổng nào được khai thác trong tự nhiên:

Trong tháng này, Intel đã tiết lộ tổng cộng 77 lỗ hổng từ bộ vi xử lý đến đồ họa và thậm chí cả bộ điều khiển ethernet. Trừ 10 lỗi, phần còn lại của lỗi được Intel phát hiện trong quá trình thử nghiệm nội bộ của chính mình. Mặc dù hầu hết các lỗi bảo mật là khá nhỏ, với phạm vi áp dụng và tác động hạn chế, một số lỗi có thể có tác động đáng kể đến các sản phẩm của Intel. Đã có một số liên quan đến các khám phá trong năm nay về các lỗ hổng bảo mật trong các sản phẩm của Intel mà không chỉ có thể ảnh hưởng đến bảo mật mà còn ảnh hưởng đến hiệu suất và độ tin cậy.

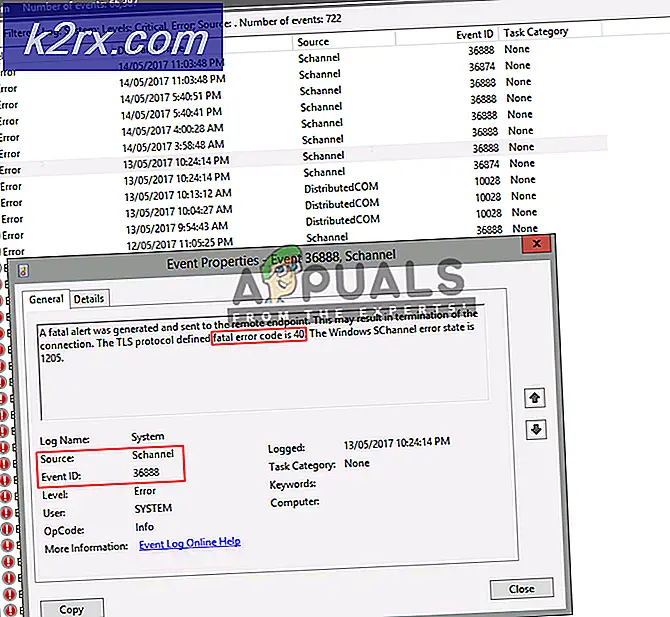

Intel đã đảm bảo rằng họ đang trong quá trình vá hoặc sửa tất cả 77 lỗi bảo mật. Tuy nhiên, một trong những lỗ hổng, được chính thức gắn thẻ là CVE-2019-0169, có xếp hạng mức độ nghiêm trọng là CVSS 9,6. Không cần phải đề cập, xếp hạng trên 9 được coi là 'Critical', là mức độ nghiêm trọng cao nhất. Hiện tại, trang web dành riêng cho lỗi này không cung cấp bất kỳ chi tiết nào, điều này cho thấy Intel đang giữ lại thông tin để đảm bảo lỗ hổng bảo mật không thể được thông qua và khai thác.

https://twitter.com/chiakokhua/status/1194344044945530880?s=19

Rõ ràng, CVE-2019-0169 dường như nằm trong Intel Management Engine hoặc một trong các thành phần phụ của nó, bao gồm cả Intel CSME, là một chip độc lập trên CPU Intel được sử dụng để quản lý từ xa. Nếu được triển khai hoặc khai thác chính xác, lỗ hổng bảo mật có thể cho phép người không được phép nâng cấp đặc quyền, thu thập thông tin hoặc triển khai các cuộc tấn công từ chối dịch vụ thông qua truy cập liền kề. Hạn chế chính của việc khai thác là nó yêu cầu quyền truy cập vật lý vào mạng.

Một lỗ hổng bảo mật khác có xếp hạng CVSS 'Quan trọng' tồn tại trong hệ thống con của Intel AMT. Chính thức được gắn thẻ là CVE-2019-11132, lỗi này có thể cho phép người dùng có đặc quyền kích hoạt báo cáo đặc quyền thông qua truy cập mạng. Một số lỗ hổng bảo mật đáng chú ý khác với xếp hạng 'Mức độ nghiêm trọng cao' mà Intel đang giải quyết bao gồm CVE-2019-11105, CVE-2019-11131 CVE-2019-11088, CVE-2019-11104, CVE-2019-11103, CVE- 2019-11097 và CVE-2019-0131.

Tác động của lỗi ‘JCC Erratum’ Hầu hết các bộ xử lý Intel được phát hành gần đây:

Một lỗ hổng bảo mật, được gọi là 'JCC Erratum' chủ yếu liên quan đến tác động lan rộng. Lỗi này dường như tồn tại trong hầu hết các bộ xử lý được phát hành gần đây của Intel, bao gồm Coffee Lake, Amber Lake, Cascade Lake, Skylake, Whisky lake, Comet Lake và Kaby Lake. Tình cờ, không giống như một số sai sót được phát hiện trước đây, lỗi này có thể được giải quyết bằng các bản cập nhật chương trình cơ sở. Intel tuyên bố việc áp dụng các bản cập nhật có thể làm giảm một chút hiệu suất của CPU ở bất kỳ đâu trong khoảng từ 0 đến 4%. Phoronix báo cáo đã kiểm tra tác động tiêu cực đến hiệu suất sau khi áp dụng các biện pháp giảm nhẹ JCC Erratum và kết luận rằng bản cập nhật này sẽ ảnh hưởng đến nhiều người dùng PC nói chung hơn là các biện pháp giảm thiểu phần mềm trước đây của Intel.

Intel đã đảm bảo rằng không có cuộc tấn công nào được báo cáo hoặc xác nhận trong thế giới thực dựa trên các lỗ hổng bảo mật được phát hiện. Ngẫu nhiên, Intel đã báo cáo rằng rất khó để tìm ra chính xác CPU nào an toàn hoặc bị ảnh hưởng.