Windows 7 nhận được bản vá bảo mật bên thứ ba đầu tiên cho lỗ hổng bảo mật của IE 11 từ bản vá 0 sau khi Microsoft kết thúc hỗ trợ miễn phí

Công ty bảo mật 0Patch đã làm được những gì Microsoft chưa làm được cho Windows 7, hệ điều hành MS đã chấm dứt hoạt động gần đây. 0Patch đã phát hành một bản vá bảo mật khắc phục lỗ hổng trong Internet Explorer. Bản vá này tình cờ là bản vá lỗi đầu tiên dành cho Windows 7 sau khi nó kết thúc vòng đời vào ngày 14 tháng 1 năm 2020.

Microsoft gần đây đã kết thúc hỗ trợ miễn phí chính thức cho Windows 7 và thậm chí còn chỉ ra rằng nó sẽ không hỗ trợ Internet Explorer 11 trên hệ điều hành lỗi thời nữa. Thời gian khá kém vì một lỗ hổng ảnh hưởng đến Internet Explorer đã được phát hiện sau khi hỗ trợ kết thúc. Ngẫu nhiên, Lỗ hổng bảo mật đã được xếp hạng 'Critical', đây là mức độ nghiêm trọng cao nhất.

0 Bản vá phát hành Bản vá bảo mật cho lỗ hổng bảo mật của Internet Explorer:

A Đã phát hiện lỗ hổng bảo mật, được xếp hạng là Nguy hiểm ngay sau khi Microsoft chính thức kết thúc hỗ trợ miễn phí cho Windows 7. Công ty cũng đã ngừng mở rộng hỗ trợ cập nhật bảo mật và quan trọng cho Internet Explorer lỗi thời. Tình cờ, lỗ hổng nghiêm trọng được phát hiện bên trong phiên bản mới nhất của trình duyệt (IE11), đây cũng là phiên bản cuối cùng của trình duyệt web mặc định trên hệ điều hành Windows.

Microsoft xác nhận rằng họ đã biết về các cuộc tấn công hạn chế nhắm vào lỗ hổng. Công ty thậm chí còn chỉ ra rằng các quản trị viên nên mong đợi một bản vá sẽ đến vào thứ Ba thứ hai của tháng Hai. Lịch trình thường được gọi là Bản vá thứ bavà vào ngày này, hầu như tất cả các phiên bản được hỗ trợ của Hệ điều hành Windows đều nhận được các bản cập nhật bao gồm các cải tiến bảo mật và sửa lỗi.

Ngẫu nhiên, Microsoft sẽ phải cung cấp bản vá cho khách hàng Doanh nghiệp và các doanh nghiệp đã đăng ký Chương trình cập nhật bảo mật mở rộng. Các hỗ trợ trả phí mà các công ty có thể tận dụng có giá trị trong ba năm, với chi phí tăng hàng năm. Chương trình Cập nhật Bảo mật Mở rộng (ESU) không hợp lệ cho phiên bản Windows 7 Home.

Điều thú vị là Microsoft đã gửi cập nhật bảo mật khẩn cấp cho không được hỗ trợ hệ điều hành và nền tảng trong năm qua. Các công ty dường như quan tâm đến bảo mật của máy tính vẫn đang chạy nền tảng phần mềm cũ hoặc lỗi thời. Do đó, rất có thể Microsoft có thể tạo ra một ngoại lệ trong trường hợp này cũng vậy. Tuy nhiên, người dùng hệ điều hành Windows 7 từ chối nâng cấp lên Windows 10 phải xem xét việc sử dụng các dịch vụ của 0Patch. Ngoài ra, Microsoft có chính thức phát hành trình duyệt web Edge dựa trên Chromium mới điều đó cũng hoạt động trên Windows 7.

Cách cài đặt bản cập nhật bản vá bảo mật của bên thứ ba từ 0Patch trên Windows 7:

Một bài đăng trên blog trên trang web 0Patch chính thức cung cấp một phương pháp chi tiết về cách áp dụng bản vá vi mô. Theo tuyên bố của công ty, bản vá có sẵn và áp dụng cho Windows 7, Windows 10 phiên bản 1709, 1803 và 1809, Windows Server 2008 R2 và Windows Server 2019.

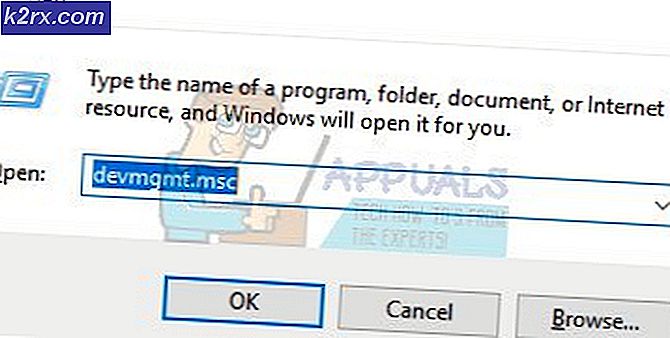

Quản trị viên và người dùng cuối của hệ điều hành cần bản vá, nhưng có thể không nhận được bản vá từ Microsoft kịp thời, phải tải xuống 0Patch Agent từ trang web của công ty. Không cần phải nói thêm, 0Patch cung cấp một bảng điều khiển miễn phí có thể được cài đặt trên tất cả các PC chạy Windows.

Người dùng quan tâm phải lưu ý rằng 0patch yêu cầu đăng ký tài khoản ban đầu để tận dụng các bản vá vi mô. Tuy nhiên, công ty không tính phí tạo tài khoản, nhưng một số bản vá có tính phí. Quản trị viên chạy phần mềm 0Patch Agent trên thiết bị của họ có thể bật hoặc tắt các bản vá trong giao diện.

Sau khi bảng điều khiển 0Patch được cài đặt và tài khoản được đồng bộ hóa, dữ liệu sẽ được khớp giữa hệ thống cục bộ và máy chủ để xác định trạng thái vá lỗi của hệ thống. Chương trình liệt kê các bản vá có sẵn miễn phí và mua trong giao diện. Đối với lỗ hổng hiện tại, 0Patch đã cung cấp một bản vá miễn phí, cần được chọn, tải xuống và cài đặt.

0Patch khẳng định bản vá của nó không gây ra các tác dụng phụ mà cách giải quyết của Microsoft đang gây ra. Chúng ta đã có đã báo cáo trước đó về lỗ hổng bảo mật và đưa ra giải pháp. Tuy nhiên, chúng tôi đã cảnh báo rằng các ứng dụng web sử dụng jscript.dll có thể không hoạt động chính xác.